Ciberseguridad en el Sector Eléctrico

La procrastinación es un problema de autorregulación y organización de prioridades y del tiempo que empleamos en ello; hace que nos engañemos a nosotros mismos con excusas para no cumplir con aquellos compromisos (propios o con terceros) y posponerlos. Lo paradójico es que cuando procrastinamos, no solo somos conscientes de que estamos “chuteando” la actividad en particular, sino además sabemos que es una mala idea; pero ¡igual lo hacemos! Esto no es solo una mala gestión de nuestro tiempo; sino una mala gestión de las prioridades y compromisos asociados.

Lamentablemente, esto nos ocurre porque nuestra naturaleza humana se proyecta a las empresas, incluidas las coordinadas del Sistema Eléctrico Nacional Chileno, aplicándose inclusive a temas de cumplimiento regulatorio, los mismos que en su gran mayoría exigen controles asociados a mejores prácticas que debiesen estar implementadas per se, sin la necesidad de un compromiso impuesto externamente por una regulación.

Una de las razones que impacta lo anterior es un aspecto históricamente arraigado en el ámbito industrial es “si ya funciona, no lo toque”, referido a cualquier equipamiento. Si dicho equipo incorpora cualquier tipo de software (que puede ser la mayoría), a pesar de considerar que ni se ha “tocado”, podría igual caer en riesgo por nuevas vulnerabilidades detectadas precisamente en cualquiera de dichos componentes.

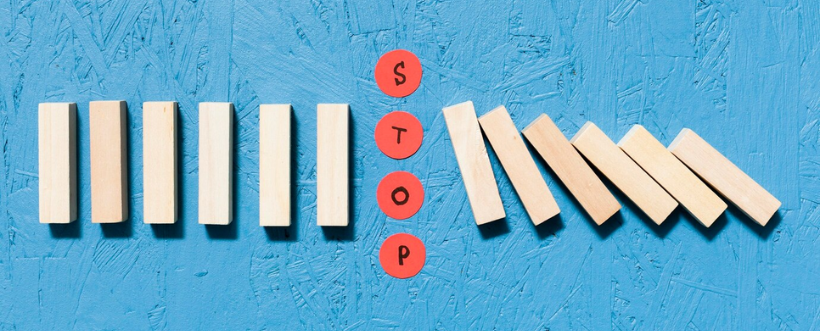

Riesgo de procrastinación en ciberseguridad.

Entre las empresas del Sistema Eléctrico Nacional (SEN), existe el riesgo de la procrastinación en temáticas de Ciberseguridad o Protección de Infraestructuras Críticas, las que, en su mayoría, son requerimientos de sanitización de equipos vinculados a fallas y exposición a ataques, al no poseer medidas preventivas, detectivas o de recuperación, lo que podría afectar su propio funcionamiento o incluso impactar al SEN, que es el foco del estándar de Ciberseguridad para el sector (de octubre 2022), conocido como NERC-CIP SEN (North American Electric Reliability Corporation – Critical Infrastructure Protection).

Además de los riesgos operacionales, el no acatar tales regulaciones expone a estas empresas a potenciales multas, las que ya tienen un parámetro de referencia en la propia documentación, con la definición del FRI (Factor de Riesgo de Incumplimiento), por lo que ya podrían sacar cuentas de qué significaría una multa de “Alto Incumplimiento” (es cosa de revisar su propio historial). Esto que aplica a la NERC-CIP SEN, es aún vigente también para las 13 Medidas Urgentes de Ciberseguridad del Coordinador o los desarrollos en proceso de cumplimiento para la certificación ISO 27001 exigible a las empresas distribuidoras, en el ámbito SMMC (Sistemas de Medida, Monitoreo y Control) o su equivalente ISO 55001 para la gestión de inventarios. Si consideran (“procrastinísticamente” hablando) que “estos requerimientos ya pasaron”, es un error, y es porque no han leído que además “se viene” la nueva Norma Técnica de Ciberseguridad y Seguridad de la Información, cuyo estado se puede verificar en Procesos Normativos en Curso del CNE (Comisión Nacional de Energía) o el proyecto de Ley Marco sobre Ciberseguridad e Infraestructura Crítica de la Información que concreta la institucionalidad, los principios y las normativas que permitan organizar y coordinar estos temas en el Estados, y su relación con privados, integrando la creación del Registro Nacional de Incidentes de Ciberseguridad, el Consejo Técnico para la misma Agencia Nacional de Ciberseguridad (ANC), y un CSIRT Nacional, todos ámbitos que repercutirán en las obligaciones de las empresas eléctricas (y otras utilities).

Razones para la procrastinación

Entre las causas que originan este mal hábito, se encuentran:

- Falta de una cultura que integre prácticas esenciales como un hábito o marco normativo interno.

- Falsa confianza en no identificar estos aspectos como importantes por falta de un análisis de riesgos adecuado.

- Historial sin incidentes, sin analizar eventos que ya han ocurrido en otras empresas.

- Sesgo exclusivo en la funcionalidad en desmedro de los riesgos de seguridad, que también podrían afectar la funcionalidad al materializarse.

- Temor al cambio, a salir de la rutina, a modificar esta cultura de la procrastinación.

- Ausencia de un modelo propio de gestión de mejora continua para la ciberseguridad, seguridad de la información o continuidad.

Cómo eliminar la procrastinación

En Internet o con un psicólogo conductista podrás encontrar recomendaciones y hasta un plan para dejar de procrastinar, pero en el ámbito empresarial no es tan claro, por lo que intentemos elucubrar algunas salidas. Por ejemplo, hay que recordar que lo importante no son las regulaciones en sí mismas, sino las mejores prácticas que están detrás. En otras palabras, no hay que focalizarse en cumplir porque lo exige el ente regulador, sino porque se ha llegado al convencimiento de la utilidad y necesidad de su gestión. En esta línea, podemos señalar la Gestión de Inventario del equipamiento en el sentido “PDCA” del Ciclo Deming: un inventario actualizado es la piedra angular de muchos procesos de securitización que requieren una base para determinar alcances y cobertura, como parchado, antimalware, hardening, control de cambios, control de acceso, respaldos, entre muchos otros procesos vitales y de línea base.

Por lo tanto, convencerse de la necesidad de gestión es la base para comenzar a “ocuparse” del tema y que luego venga cualquier requerimiento de cumplimiento. En contraposición, la otra cara de la medalla, la visión procrastinadora de la postergación de lo importante apunta a fomentar el estrés, las carreras de último minuto, las explicaciones tardías, el incumplimiento y potenciales multas. Algunas recomendaciones que se pueden “mapear” del entorno personal al empresarial, que también ayudarían:

- Comenzar por lo más fácil o lo ya identificado.

- Dividir los grandes proyectos en iniciativas más simples.

- Establecer protocolos para la priorización de las tareas.

- Preparar el entorno y condiciones de trabajo.

- Identificar recompensas o beneficios complementarios.

- Establecer alianzas o equipos de trabajo (red de apoyo).

- Asesorarse por profesionales competentes.

Extracto del artículo publicado en la revista Electro Industria, obra de Jorge Olivares Olmos, Gerente de Consultoría y Formación de Business Continuity, CISSP, Auditor Líder ISO 27001, ABCP y quien ha sido Instructor oficial de CSIRTs por CERT/CC del SEI/ CMU. Miembro y colaborador ISA en Ciberseguridad Industrial, con múltiples publicaciones en la materia. Puede acceder a la publicación completa en este enlace

Software para Ciberseguridad

La función del CISO (responsable de proteger las diversas informaciones ante posibles ataques cibernéticos y fugas de datos) es compleja y debe contar con las herramientas adecuadas para hacer valer su labor y mantener a la organización fuera de todo peligro. La Gestión de Riesgos de Ciberseguridad es clave en la organización y es necesario mantenerla bajo control.

Para una óptima gestión de la ciberseguridad, ISOTools pone a disposición la plataforma para la gestión de Riesgos de Ciberseguridad, para proporcionar una gestión eficiente y eficaz, independientemente del marco de trabajo o estándar normalizado sobre el que se instrumente. Proveemos de un entorno colaborativo de trabajo que facilita la comunicación entre las distintas partes implicadas en cualquier proyecto de ciberseguridad. Puede asistir a una demostración en este enlace.

- Gestión de Riesgos de Terceros: Cumplimiento Normativo y Responsabilidad Corporativa

- Prevención de riesgos de ciberseguridad: Tácticas efectivas

- Cumplimiento en la Cadena de Suministro: Riesgos y Controles Eficaces

- ¡No te pierdas el ESG Innova Group Summit IV!

- ¿Cuáles son los elementos que desarrollan los componentes del modelo de capacidades de GRC?

¿Desea saber más?

Entradas relacionadas

Gestión de Riesgos de Terceros: Cumplimiento Normativo y Responsabilidad Corporativa

La Gestión de Riesgos de Terceros se refiere al proceso de identificación, evaluación y mitigación de los...